Последние годы наглядно показали: кибервойна ведется не только в облаках и сетях, но и на уровне кремния. Аппаратные закладки, уязвимости в прошивках, атаки на цепочки поставок (Supply Chain Attacks) — всё это превращает даже самый безобидный IoT-датчик в потенциальную угрозу. Недавние исследования, опубликованные независимыми группами безопасности, выявили критические уязвимости в SDK популярных производителей микроконтроллеров (Espressif, Nordic, Texas Instruments), которые могут позволить злоумышленникам перехватывать управление не только самим устройством, но и, в некоторых случаях, подключенным к нему мобильным телефоном через Bluetooth Low Energy (BLE).

Сегодня на nk9.ru мы не просто пересказываем эти тревожные новости. Мы даем практическое руководство для инженеров и разработчиков: как проверить, подвержено ли ваше устройство этим угрозам, и какие настройки безопасности (Security Boot, Flash Encryption) нужно включить прямо сейчас, чтобы ваш «умный» датчик не стал частью ботнета или, что еще хуже, инструментом шпионажа.

1. Что такое Supply Chain Attack и почему SDK — это главный риск?

Атака на цепочку поставок — это компрометация продукта или процесса до его доставки конечному пользователю. Вместо прямой атаки на вашу систему, хакеры внедряют вредоносный код или модифицируют оборудование на более ранних этапах.

SDK (Software Development Kit) — это набор инструментов, библиотек и прошивок, который предоставляет производитель чипа для разработки. Мы используем его, чтобы наш микроконтроллер мог подключаться к Wi-Fi, работать с BLE, или просто мигать светодиодом. Проблема в том, что SDK:

- Чрезвычайно сложны: Тысячи файлов, сотни тысяч строк кода, разрабатываемые разными командами.

- Часто содержат бинарные блобы: Код, который вы не можете прочитать или проверить.

- Используются миллионами разработчиков: Одна уязвимость в SDK означает миллионы потенциально скомпрометированных устройств.

Если в SDK заложен баг (или преднамеренная «закладка»), он автоматически попадает во все ваши устройства, даже если ваш собственный код безупречен.

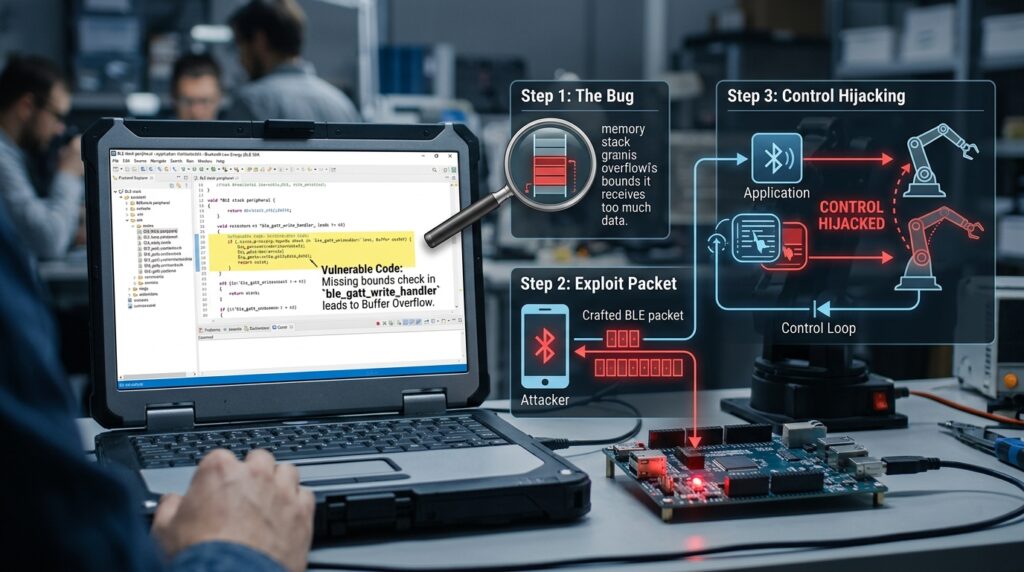

2. Типовая уязвимость в BLE SDK: «Перехват управления через баг»

Недавние исследования показали, что некоторые SDK имели уязвимости в стеке BLE, связанные с обработкой определенных типов пакетов или реализацией криптографических примитивов.

Как это работает (гипотетический сценарий):

- Компрометация BLE-стека: В SDK есть баг, который неверно обрабатывает специально сформированный BLE-пакет. Это может привести к переполнению буфера или несанкционированному доступу к памяти.

- Запуск произвольного кода (Remote Code Execution, RCE): Злоумышленник через BLE-пакет запускает на вашем микроконтроллере свой код.

- Перехват управления: Теперь микроконтроллер выполняет команды хакера. Это может быть:

- Слив ключей шифрования.

- Создание ботнета для DDoS-атак.

- Передача управления на подключенный телефон: В случае, если устройство имело критические привилегии или уязвимости в приложении на телефоне, RCE на микроконтроллере могло использоваться как «трамплин» для получения доступа к телефону.

3. Как проверить, переместилось ли ваше устройство в эту дыру? (Практика)

Это самый сложный вопрос. Открытый код проверить легче. С закрытыми бинарными библиотеками — почти невозможно без дорогостоящего оборудования.

Шаг 1: Обновление SDK до последней версии (минимум)

- Что делать: Всегда используйте самые свежие версии SDK от производителя чипа. Производители регулярно выпускают патчи безопасности.

- Пример: Если вы используете ESP-IDF (Espressif), регулярно обновляйтесь до актуальных релизов.

- Источник: Espressif GitHub Releases

- Риск: Старые версии прошивки, которые уже стоят у клиентов, останутся уязвимыми.

Шаг 2: Анализ логов и трафика (поведенческий анализ)

- Что делать: Внимательно мониторьте сетевой трафик (Wi-Fi, BLE) вашего устройства в разных режимах.

- Инструмент: Wireshark, BLE Sniffer.

- Что искать:

- Нетипичные запросы к DNS-серверам.

- Попытки подключиться к неизвестным IP-адресам.

- Необычный объем исходящего трафика в режиме простоя.

- Неизвестные BLE-соединения или попытки считывания/записи характеристик (GATT).

Шаг 3: Дизассемблирование и реверс-инжиниринг (для продвинутых)

- Что делать: Извлечь прошивку из чипа (если он не заблокирован) и дизассемблировать её (например, с помощью IDA Pro или Ghidra).

- Что искать: Внедренные функции, которые не имеют отношения к вашей логике, скрытые строки с URL-адресами, подозрительные вызовы системных функций.

- Риск: Требует глубоких знаний ассемблера и архитектуры чипа.

4. Настройки безопасности, которые нужно включить прямо сейчас (Hardware Security Features)

Если ваше устройство уже «в полях», вы можете лишь обновить прошивку. Но для новых проектов обязательно используйте аппаратные механизмы защиты чипа.

4.1. Secure Boot (Безопасная загрузка)

- Что это: Механизм, который позволяет микроконтроллеру запускать только прошивки, подписанные вашим криптографическим ключом. Чип проверяет цифровую подпись прошивки перед её загрузкой.

- Зачем нужно: Гарантирует, что злоумышленник не сможет залить в ваше устройство свою вредоносную прошивку, даже если получит физический доступ.

- Как включить (пример Espressif ESP32):bash

idf.py menuconfig# Navigate to Security features -> Secure boot V2 -> Enable Secure Boot# Generate signing key: espsecure.py generate_keys --version 2 secure_boot_signing_key.pem# Configure your project to use this key.- Важно: Ключ подписи должен храниться в безопасном месте и никогда не публиковаться. Его потеря означает, что вы больше не сможете выпускать обновления для своих устройств.

4.2. Flash Encryption (Шифрование флеш-памяти)

- Что это: Вся прошивка хранится во внешней Flash-памяти в зашифрованном виде. Ключ шифрования записывается в OTP-память (однократно программируемую) внутри микроконтроллера.

- Зачем нужно: Даже если злоумышленник извлечет Flash-чип из вашей платы, он не сможет прочитать прошивку и провести реверс-инжиниринг.

- Как включить (пример Espressif ESP32):

- bash

idf.py menuconfig# Navigate to Security features -> Flash encryption -> Enable Flash Encryption# After first boot with this feature enabled, flash will be encrypted and OTP key burned.- Важно: После активации Flash Encryption вы не сможете отключить её без потери доступа к устройству.

4.3. Disable JTAG/SWD (Отключение отладочных интерфейсов)

- Что это: Отключение или защита паролем отладочных интерфейсов (JTAG, SWD, Serial Debugging).

- Зачем нужно: Аппаратные бэкдоры часто используют эти интерфейсы для скрытого управления или извлечения данных. В серийном устройстве они не нужны.

- Как включить: Обычно через Fuse Bits или программно через регистры eFuse, что необратимо блокирует интерфейс.

4.4. Code Signing (Подпись кода)

- Что это: В некоторых продвинутых чипах (например, STM32 с Secure Boot) можно подписывать отдельные части кода, не только прошивку целиком.

- Зачем нужно: Для обновлений по воздуху (OTA) – устройство принимает только те обновления, которые имеют вашу цифровую подпись.

5. Риски, о которых нужно помнить (Supply Chain Management)

- Чипы с «нулевой партии»: Старайтесь не использовать первые партии новых чипов или чипов, которые появились на рынке «из ниоткуда».

- Доверие поставщику: Покупайте компоненты только у проверенных дистрибьюторов (Arrow, Digi-Key, Farnell, а в РФ — официальные дистрибьюторы отечественных чипов).

- Входной контроль: Для критически важных проектов проводите выборочную проверку чипов на наличие отклонений в электропотреблении (Side-Channel Analysis) или аномальных откликов.

Заключение: Ответственность инженера как первая линия обороны

В эпоху тотального интернета вещей каждый микроконтроллер становится потенциальной точкой входа для злоумышленников. Наивность разработчика в вопросах кибербезопасности — это не просто «баг в коде», это брешь в национальной безопасности и прямой путь к финансовым потерям для бизнеса.

Ассоциация Разработчиков и Конструкторов (АРК) призывает: перестаньте смотреть на свой IoT-датчик как на безобидную игрушку. Включите Security Boot, зашифруйте Flash и отключите JTAG на всех серийных устройствах. Это не дополнительные «фичи», это базовые требования к гигиене проектирования в 2024 году.

Ваш код — ваша ответственность. Ваше железо — ваша крепость. Сделайте её неприступной.